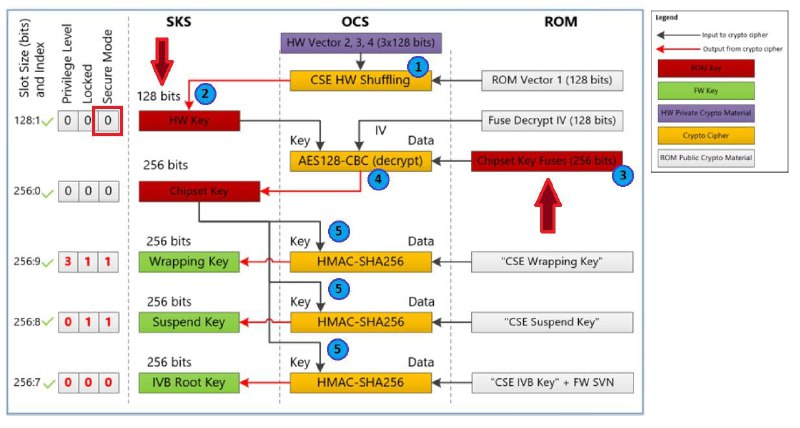

安全研究人员发现,英特尔聚合安全与管理引擎(CSME)的硬件安全架构存在关键设计缺陷,导致其根加密密钥(Fuse Encryption Key, FEK)可被提取。FEK用于加密每颗芯片的“安全熔断”(Security Fuses)数据,但由于其自身未启用安全模式且共享于同代平台(如Apollo Lake、Gemini Lake等),攻击者可通过组合漏洞(CVE-2019-0090与CVE-2021-0146)提取FEK,从而解密所有安全熔断信息,彻底破坏信任根(Root of Trust)。

研究指出,问题源于英特尔CSME的硬件加密模块(OCS)设计缺陷:安全密钥存储模块(SKS)未强制为FEK启用安全模式,导致攻击者可利用“已知明文”攻击手段,通过覆盖密钥字节并观察加密结果逆向推导FEK。该漏洞无法通过软件修复,因FEK生成逻辑与硬件熔断配置已固化于芯片内,仅新一代硬件可彻底解决。

此次漏洞影响所有基于Apollo Lake、Gemini Lake等旧平台的设备,涉及嵌入式系统及消费级产品。尽管相关平台已停产,但大量设备仍在使用,且英特尔文档承认其安全模型在FEK泄露后“无法恢复”。

来源:Solidot / PT SWARM