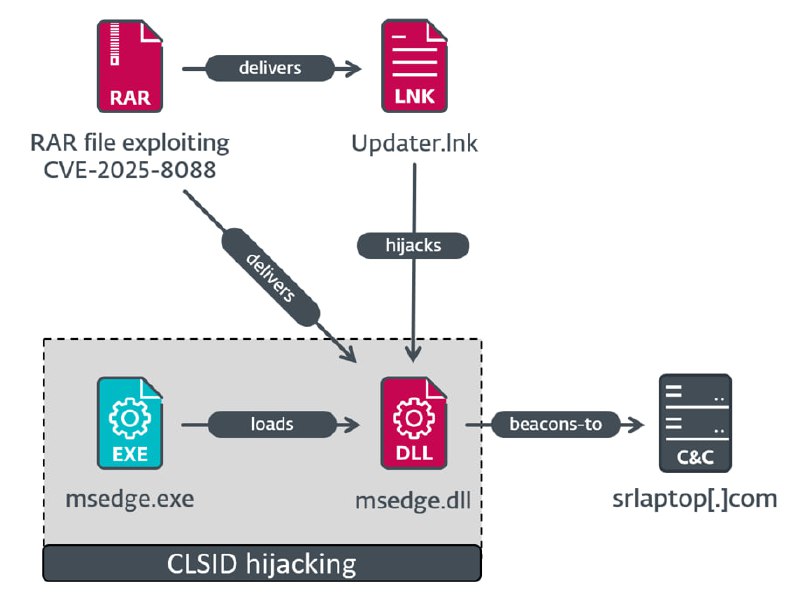

两家俄罗斯网络犯罪组织近期持续利用WinRAR压缩软件的高危零日漏洞(CVE-2025-8088)发起攻击。该漏洞允许攻击者通过钓鱼邮件中的恶意压缩包植入后门程序,部分攻击甚至采用个性化诱饵。安全公司ESET于7月18日首次发现攻击活动,并于7月24日确认漏洞存在,WinRAR开发商在6天后发布修复补丁。

漏洞利用Windows"备用数据流"特性,通过路径穿越攻击将恶意程序植入系统敏感目录(如%TEMP%)。ESET确认攻击者为其长期追踪的俄罗斯黑客组织RomCom,该组织已第三次在野利用零日漏洞。与此同时,俄罗斯公司BI.ZONE发现另一组织Paper Werewolf也在利用同一漏洞,并通过伪装成科研机构员工的钓鱼邮件传播恶意存档。

受影响用户需立即升级至WinRAR 7.13版本,该版本修复了所有已知漏洞。值得注意的是,WinRAR因缺乏自动更新机制,长期存在补丁安装率低的问题,使其成为恶意软件传播的高风险载体。

来源:arstechnica